🛡 概要

北朝鮮のBlueNoroffハッキンググループは、Zoom通話中に企業の役員をディープフェイクで模倣し、従業員を騙してカスタムマルウェアをmacOSデバイスにインストールさせる新たな攻撃手法を展開しています。この攻撃は、暗号通貨の窃盗を目的としており、過去の攻撃と同様の特徴を持っています。Huntressの研究者たちは、2025年6月11日にこの攻撃を発見し、パートナーのネットワークへの侵入の可能性を調査していました。

🔍 技術詳細

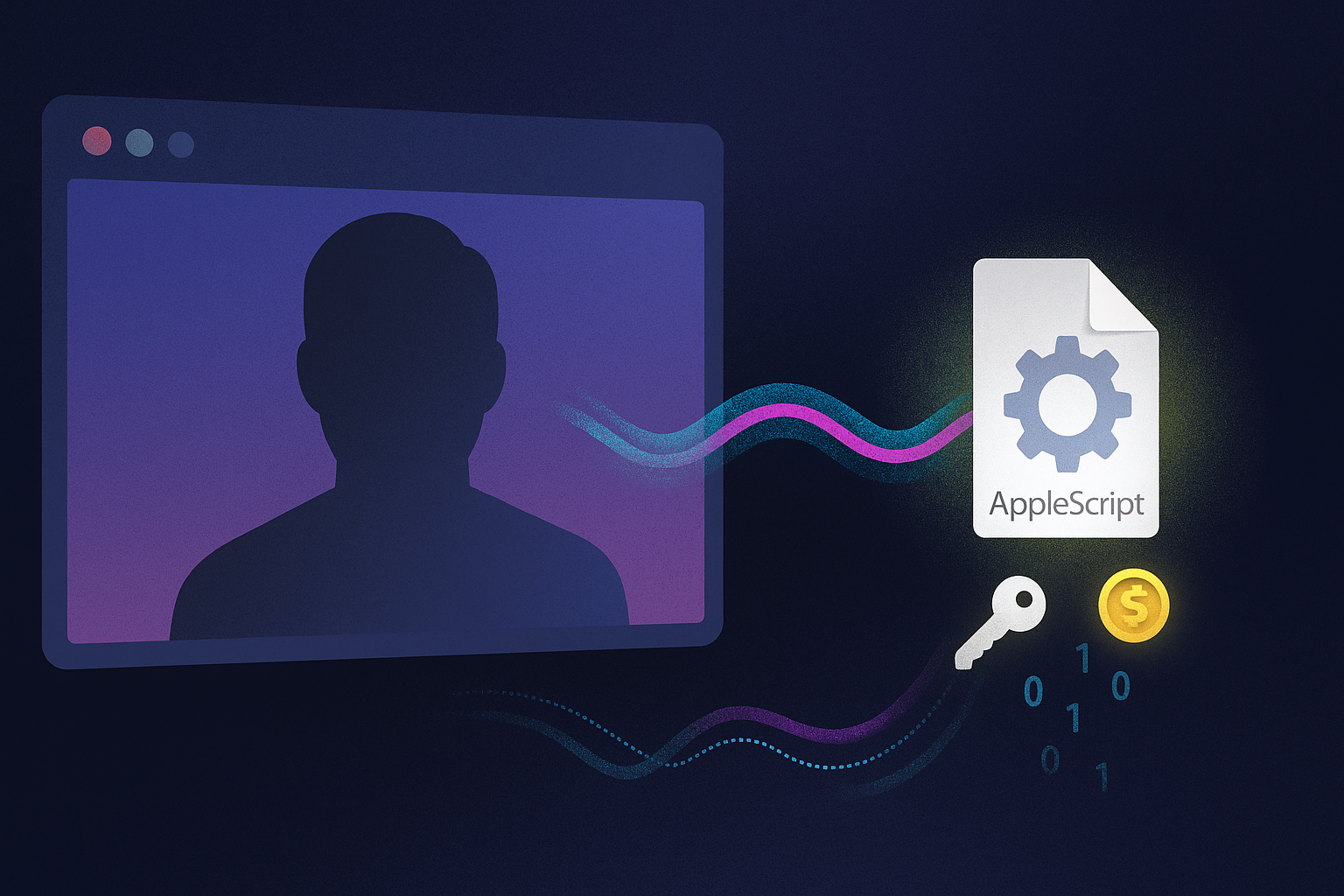

BlueNoroff(別名Sapphire SleetまたはTA444)は、高度な持続的脅威(APT)グループで、WindowsおよびMac用のマルウェアを使用して暗号通貨の盗難攻撃を行っています。今回の攻撃では、Telegramで接触した攻撃者がGoogle Meetのセッションを装った偽のZoomドメインを使用しました。会議中に、被害者はマイクの問題に直面し、その解決策としてダウンロードを促すリンクが提供されました。このリンクを通じて、AppleScriptファイル(zoom_sdk_support.scpt)がダウンロードされ、実行されると、悪意のあるコマンドが実行されて最終的なペイロードがダウンロードされました。

⚠ 影響

この攻撃により、企業の内部情報や機密データが危険にさらされる可能性があります。Huntressの調査によれば、感染したホストには8種類の悪意のあるバイナリが存在し、特にTelegramを装った持続的インプラントや、リモートコード実行を可能にするバックドアが含まれています。さらに、キーストロークを記録し、スクリーンを監視する監視コンポーネントも存在し、個人情報や財務情報が漏洩する恐れがあります。このような攻撃は、macOSユーザーがマルウェアの標的になりうることを示しています。

🛠 対策

企業や個人は、特にmacOS環境においてセキュリティを強化する必要があります。まず、信頼できるソースからのみソフトウェアをダウンロードし、未知のリンクをクリックする際は慎重になるべきです。また、最新のセキュリティパッチを適用し、マルウェア対策ソフトを導入することが重要です。さらに、従業員への教育を行い、フィッシングや社会工学的手法への警戒心を高めることが必要です。macOSの普及が進む中、サイバー攻撃のリスクも増加しており、適切な対策を講じることで、被害を未然に防ぐことが可能です。